팀 프로젝트에서 AWS를 함께 사용하다 보면 계정과 권한을 어떻게 관리해야 할지 고민하게 돼요.

특히 Root 계정 공유, 불필요한 과도 권한, 미흡한 보안 설정 같은 문제는 곧바로 비용 증가나 보안 사고로 이어질 수 있어요.

이 문서는 AWS 협업에서 핵심이 되는 IAM(Identity and Access Management)을 처음 접하는 분을 위한 기초 가이드입니다.

이 글을 읽으면 다음 내용을 이해하고 설정할 수 있어요

- Root 계정을 사용하지 않는 안전한 협업 구조

- IAM 사용자(User)와 그룹(Group) 생성 및 권한 부여 방법

- 로그인 URL과 IAM 로그인 흐름

- MFA와 비밀번호 정책을 통한 계정 보안 강화

지금부터 팀원 모두가 안전하게 AWS를 활용할 수 있는 협업 환경을 함께 만들어볼게요.

왜 Root 계정을 공유하면 안 될까요?

AWS 계정을 생성하면 기본적으로 Root 사용자가 함께 만들어져요. 이 Root 계정은 다음과 같은 특성을 갖습니다.

- 결제 정보를 포함한 모든 리소스에 접근 가능

- 삭제할 수 없음

- 보안 사고 발생 시 피해 규모가 가장 큼

이 때문에 Root 계정을 팀원과 공유하는 것은 매우 위험해요. 권한 범위가 지나치게 넓어 실수로 인프라를 삭제하거나 예기치 못한 비용이 발생할 가능성이 높아요.

Root 계정은 계정 설정과 결제 작업에만 사용하고,

일상적인 운영 작업은 IAM 사용자에게 권한을 위임해 수행하는 구조를 사용해야 안전해요.

IAM 기본 개념 이해하기

IAM은 AWS 리소스에 대한 접근을 제어하는 글로벌 서비스예요. IAM은 다음 세 가지 요소를 중심으로 구성돼요.

✔ 사용자(User)

AWS 리소스에 접근하는 개별 계정이에요. 팀원마다 고유한 IAM 계정을 갖고 로그인해요.

✔ 그룹(Group)

비슷한 역할을 가진 사용자를 묶어 공통 권한을 부여하는 단위예요.

예: Developer, Planner, DevOps, Admin

✔ 권한 정책(Policy)

JSON 형식으로 정의된 권한 문서예요.

예: EC2 읽기 전용, S3 전체 접근, Admin 권한

AWS는 기본 관리형 정책을 제공하며, 필요하면 직접 커스텀 정책을 만들어 더 세밀한 권한 설정도 할 수 있어요.

IAM 사용자 생성하기

이제 Root 계정을 대신해 사용할 IAM 사용자를 실제로 만들어볼게요.

IAM 콘솔 접속하기

AWS 콘솔에 Root 계정으로 로그인한 뒤, 서비스 검색창에서 IAM을 입력해 이동해요.

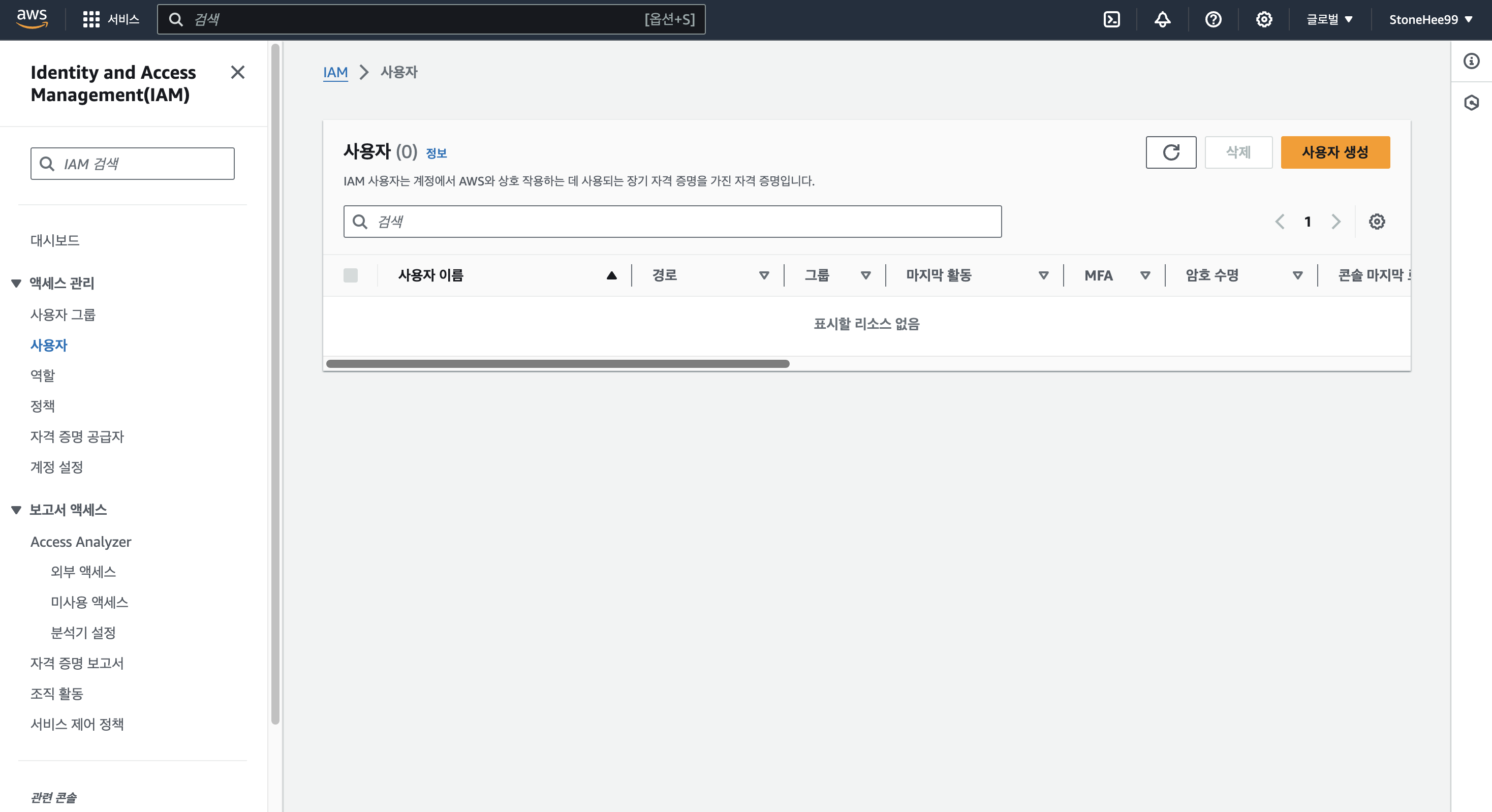

사용자(User) 생성

다음 순서로 새 사용자를 추가할 수 있어요.

- 좌측 메뉴에서 사용자(Users) 선택

- 사용자 생성(Create user) 클릭

- 사용자 이름 입력 (예:

stone_developer) - 콘솔 로그인 허용 여부 설정

- 임시 비밀번호 생성

대부분의 경우 AWS 콘솔 접근 권한을 허용하면 충분해요.

그룹 생성 및 권한 부여

사용자에게 직접 권한을 부여할 수도 있지만, 협업 환경에서는 그룹 단위로 역할(Role)을 관리하는 것이 훨씬 효율적이에요.

예시 그룹 구조는 다음과 같아요.

- Admin: 전체 권한

- Developer: EC2, Lambda, S3 등 개발 관련 권한

- Planner: 비용 조회 및 분석 도구 접근

그룹 생성 시 AWS에서 제공하는 관리형 정책(예: AdministratorAccess)을 선택할 수 있어요.

그룹을 만든 후 사용자를 그룹에 추가하면 권한 설정이 완료됩니다.

IAM 사용자로 로그인하기

생성된 IAM 사용자는 Root 계정과 다른 전용 로그인 URL을 사용해 로그인해요. (스티커로 가려진 영역에서 확인 가능해요!)

IAM 대시보드에서 제공되는 계정 별칭 로그인 URL을 활용하면 접근성이 더 좋아지고, 팀에 맞게 별칭을 설정해 URL을 정돈해 둘 수도 있어요.

IAM 사용자로 로그인하면 Root 계정과 달리 본인에게 부여된 권한 범위 안에서만 리소스를 관리할 수 있어 안전한 운영이 가능해요.

IAM 보안 강화하기

IAM 사용자를 만들었다면, 이제 필수 보안 설정을 더해 계정을 안전하게 보호해야 해요.

AWS는 특히 비밀번호 정책과 MFA 적용을 강하게 권장해요.

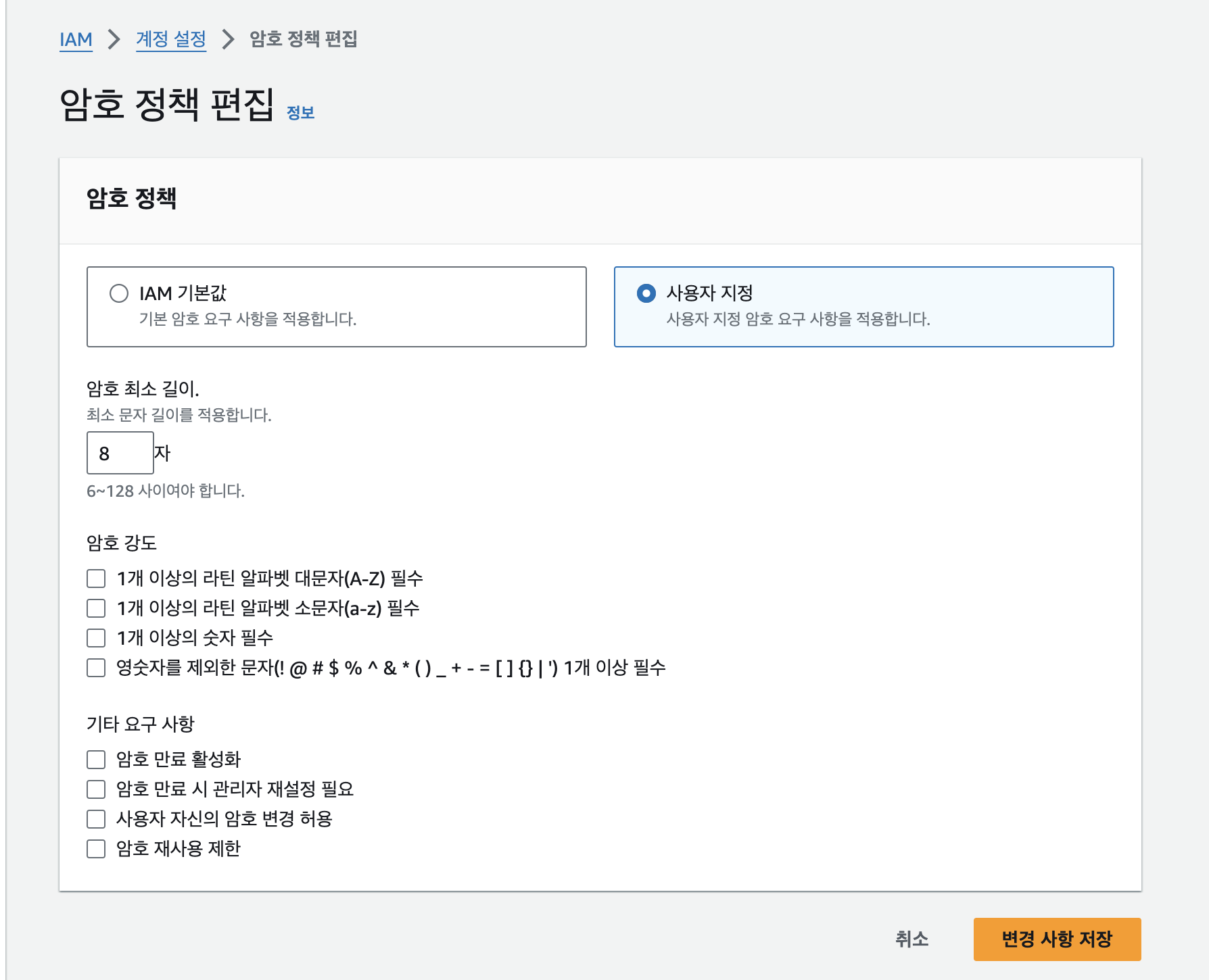

비밀번호 정책 설정하기

IAM 대시보드 → Account settings → Password policy에서 조직에 맞는 비밀번호 규칙을 설정할 수 있어요.

예를 들어 다음 항목을 구성해요.

- 최소 길이

- 대문자 및 특수문자 사용 여부

- 비밀번호 재사용 금지

- 비밀번호 만료 기간

비밀번호 정책을 설정하면 기본적인 보안 수준을 팀 전체에서 일관되게 유지할 수 있어요.

MFA(Multi-Factor Authentication) 활성화하기

MFA는 비밀번호 외에 두 번째 인증 요소를 요구해 계정을 더욱 안전하게 보호해요. 비밀번호가 유출되더라도 MFA가 없다면 로그인할 수 없어서 사실상 필수에 가까워요.

AWS에서 제공하는 MFA 방식은 다음과 같아요.

- OTP 앱(Google Authenticator, Authy 등)

- Passkey(지문·Face ID 등)

- 물리 보안키(YubiKey 등)

루트 계정에 MFA 적용하기

- 우측 상단 계정명 클릭 → Security credentials

- MFA 설정 선택

- 사용할 MFA 방식 등록

- 등록 후 테스트 로그인 진행

각 IAM 사용자도 자신의 Security credentials 탭에서 동일한 방식으로 MFA를 등록하면 돼요.

결론

IAM을 적절히 활용하면 AWS 협업 환경을 안전하고 투명하게 유지할 수 있어요. 핵심 원칙은 다음과 같아요.

- Root 계정은 절대 업무용으로 사용하지 않기

- 팀원마다 개별 IAM 계정 부여하기

- 최소 권한 원칙(Least Privilege) 적용하기

- 비밀번호 정책과 MFA로 보안 강화하기

AWS 보안 강화는 어렵지 않지만 꾸준한 관리가 필요해요. 기본적인 IAM 구조만 제대로 갖춰도 대부분의 사고를 예방할 수 있어요.

이번 기회에 팀의 AWS 협업 환경을 한층 더 안전하게 만들어 보세요!

'DevOps > AWS 🛒' 카테고리의 다른 글

| AWS EC2 입문: 과금 걱정 없이 첫 인스턴스 만들기 (0) | 2024.06.18 |

|---|

안녕하세요, 저는 주니어 개발자 박석희 입니다. 언제든 하단 연락처로 연락주세요 😆